事件分析:

@DeribitExchange於11月2日發布了Deribit熱錢包被盜的消息

此次事件涉事地址包括:

0x58F56615180A8eeA4c462235D9e215F72484B4A3 (Addr1)

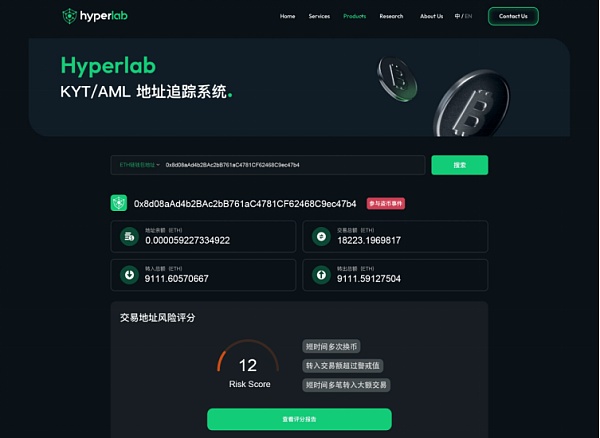

0x8d08aAd4b2BAc2bB761aC4781CF62468C9ec47b4(Addr2)

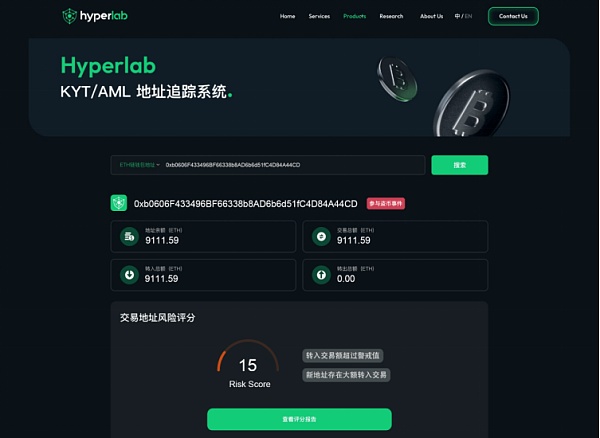

0xb0606F433496BF66338b8AD6b6d51fC4D84A44CD(Addr3)

下文會分別以Addr1,Addr2和Addr3代替。

Hyperlab安全分析員通過HyperLab AML平台分析得出:11月1日(11:57:11 PM +UTC),Addr1地址先後分別轉出6947 ETH, 0.65 ETH和20 ETH到Addr2地址。 Addr2地址隨後通過UniSwap進行了多次換幣,換幣總金額價值2143.94ETH,涉及的換幣幣種有USDC,WBTC, DAI和USDT。之後又分兩筆金額分別為9080.18ETH和31.40ETH的交易轉入地址Addr3。

截止發文時,被盜資產仍存儲在Addr3地址中。事件發生第一時間,HyperLab對涉事地址迅速進行了標記。 HyperLab將對相關地址動態進行持續追踪。

圖1. Hyperlab AML平台對涉事地址0xb0606F433496BF66338b8AD6b6d51fC4D84A44CD的分析和標記

圖2. Hyperlab AML平台對涉事地址0x8d08aAd4b2BAc2bB761aC4781CF62468C9ec47b4的分析和標記

圖3. Hyperlab AML平台對本次盜幣事件交易的追踪

HyperLab AML平台:

Hyperlab AML平台分析了數百個全球交易所、混幣器、洗錢系統、賭博服務系統和已知的犯罪分子的錢包地址,利用機器學習和深度學習算法快遞收集加密貨幣交易中產生的各種變量,最終通過算法對可疑地址和交易進行關聯,從而對該交易進行風險評估。

為了方便專業用戶的使用,Hyperlab 創建了一個強大的應用程序接口(API),該接口可以快速對所有的加密貨幣交易進行風險評估。用戶在通過API獲得相應的評估結果之後,可自行決定是否繼續深入調查追踪該筆交易是否違反了當地的反洗錢政策以及相應法規。如果用戶需要,該API 還可以自動生成一個更深入,詳細的分析報告以滿足相應供監管機構的需求。

此外,針對沒有相關知識背景的普通用戶,Hyperlab AML平台還有另外一個交互式界面,支持此類用戶對某些錢包地址進行深入調查分析,並為其提供評估結果,從而保護普通用戶的財產及人身安全。

想要獲得更多的信息?您可以訪問我們的官方網站https://www.hyperlab.org/ 從而更加深入詳細的了解我們的所有服務。