一、基本信息

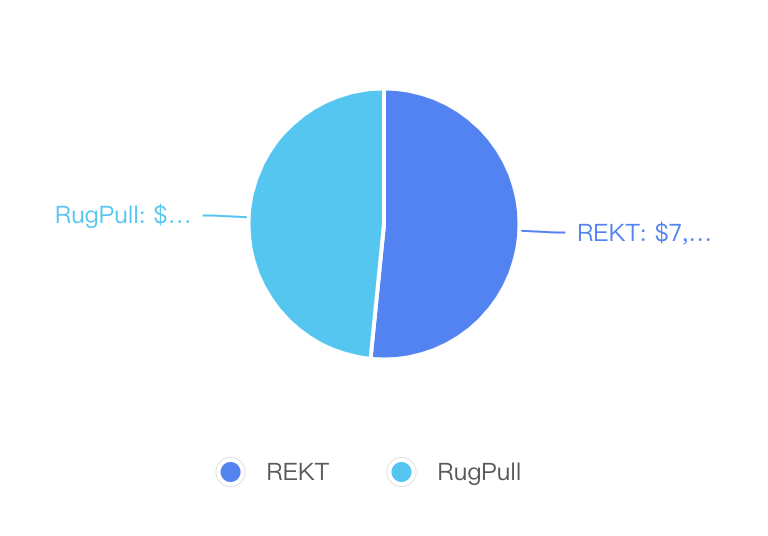

2023年1月安全事件共造成約1438萬美元損失,相比上個月的安全事件損失金額大幅度下降。其中多鏈項目LendHub被攻擊,損失高達600萬美元,為本月資金損失最大的安全事件。本月RugPull數量基本與上月持平。社媒詐騙等事件依然頻發, Twitter與Discord的攻擊詐騙成為重災區。

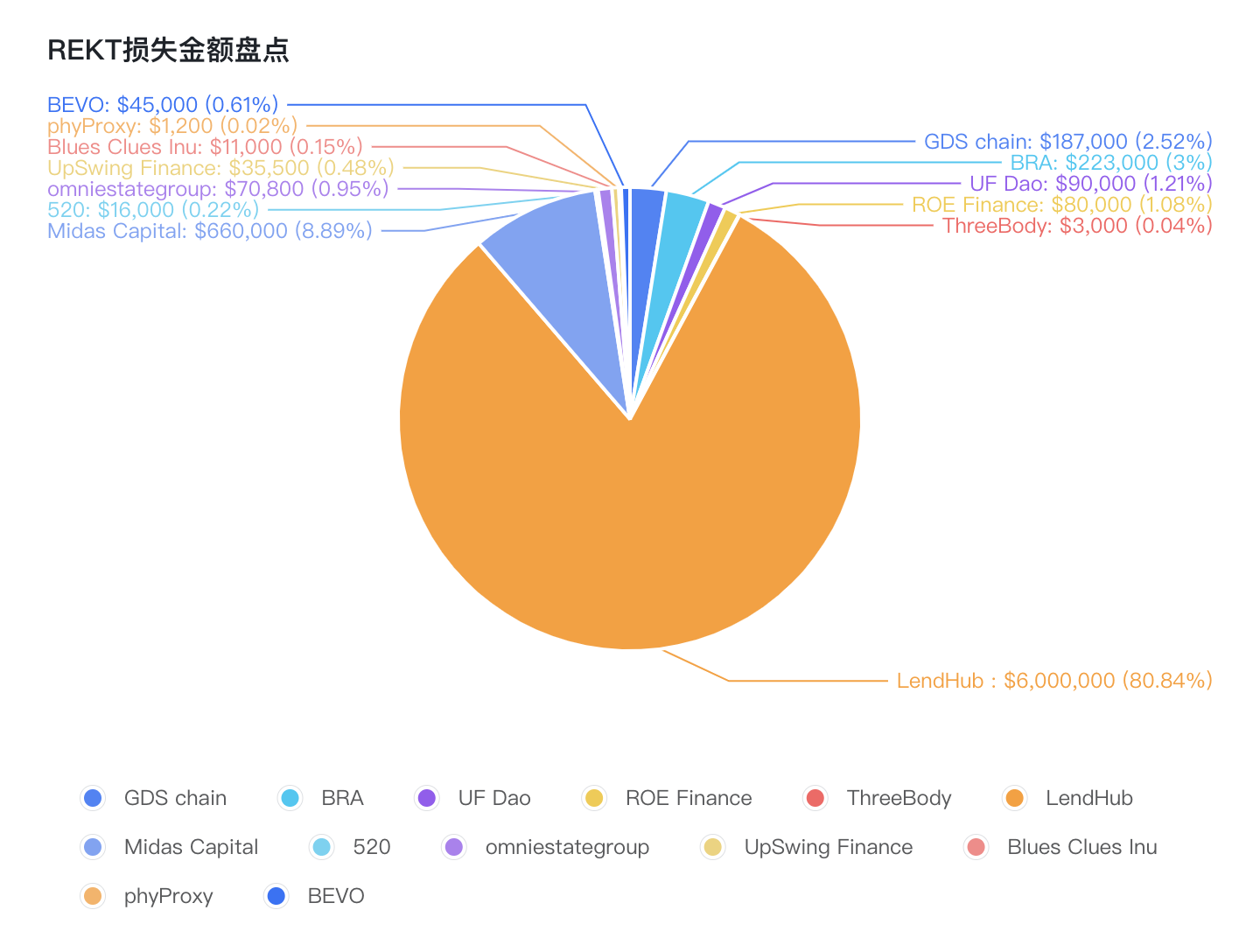

1.1 REKT盤點

No.1

1月3日, BSC鏈GDS chain項目遭閃電貸攻擊,造成約187,000美元的損失。攻擊者通過使用閃貸轉移大量代幣來操縱流動性池挖礦機制,添加流動性後將lptoken轉移給其它地址,循環使用同一份代幣,從而導致接收方地址獲得額外的GDS代幣。

攻擊交易: https://www.oklink.com/zh-cn/bsc/tx/0x2bb704e0d158594f7373ec6e53dc9da6c6639f269207da8dab883fc3b5bf6694

合約地址: https://www.oklink.com/zh-cn/bsc/address/0xc1bb12560468fb255a8e8431bdf883cc4cb3d278

攻擊合約: https://www.oklink.com/zh-cn/bsc/address/0x0b995c08abddc0442bee87d3a7c96b227f8e7268

攻擊賬號: https://www.oklink.com/zh-cn/bsc/address/0xcf2362b46669e04b16d0780cf9b6e61c82de36a7

相關鏈接:

https://twitter.com/CertiKAlert/status/1610098472916602887

https://learnblockchain.cn/article/5264

No.2

1月10日, BRA項目的代幣價格暴跌96% ,攻擊者利用合約機制竊取了大約819枚WBNB (約22.3萬美元)。此次攻擊的原因是BRA代幣在轉移過程中如果發送方或接收方為pair合約,則會產生獎勵。攻擊者直接轉移部分BRA代幣給pair合約,並調用pair的skim函數設置本pair為接收地址, BRA又重新回到pair ,導致經過一次skim , pair的BRA代幣就會增加(獎勵部分),多次skim後, pair中已經存在大量BRA代幣。最後,攻擊者調用swap方法,將增發的BRA換成USDT ,最後將USDT換成WBNB ,歸還閃電貸。

攻擊交易: https://www.oklink.com/zh-cn/bsc/tx/0x6759db55a4edec4f6bedb5691fc42cf024be3a1a534ddcc7edd471ef205d4047

攻擊者地址: https://www.oklink.com/zh-cn/bsc/address/0x67a909f2953fb1138bea4b60894b51291d2d0795

攻擊合約地址: https://www.oklink.com/zh-cn/bsc/address/0x1FAe46B350C4A5F5C397Dbf25Ad042D3b9a5cb07

相關鏈接:

https://twitter.com/CertiKAlert/status/1612674916070858753

https://learnblockchain.cn/article/5281

https://0xzx.com/2023011016323052864.html

No.3

1月12日, BSC鏈上的UF Dao項目由於參數設置不正確受到攻擊,造成9萬美元損失。攻擊者使用USDC以1:1的價格購買了公開發售的$UFT代幣,銷毀這些$UFT代幣並以約94.5%的份額從UF Dao贖回$USDC 。不斷重複以上步驟直到掏空UF Dao的USDC 。

攻擊交易:

https://www.oklink.com/zh-cn/bsc/tx/0x933d19d7d822e84e34ca47ac733226367fbee0d9c0c89d88d431c4f99629d77a

攻擊者:

https://www.oklink.com/zh-cn/bsc/address/0xc578d755cd56255d3ff6e92e1b6371ba945e3984

攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0x1bbed50a248cfd2ce498e2219c92f86ad657e7ac

參考鏈接:

https://twitter.com/BlockSecTeam/status/1613507804412940289

No.4

1月12日, ETH鏈上的ROE Finance項目受到了閃電貸攻擊,攻擊者通過價格操控的方式獲利8萬美元。攻擊者首先從Balancer中閃電貸出5673090 USDC ,然後將其deposit到池子中,隨後進行了49次borrow和deposit對價格進行操縱,最後套利離場。

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0x927b784148b60d5233e57287671cdf67d38e3e69e5b6d0ecacc7c1aeaa98985b

被攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0x574ff39184dee9e46f6c3229b95e0e0938e398d0

相關鏈接:

https://twitter.com/CertiKAlert/status/1613285365737050124

https://twitter.com/BlockSecTeam/status/1613267000913960976

No.5

1月12日, BSC鏈上的ThreeBody項目受到了閃電貸攻擊,被盜資金總額約為3千美元。攻擊者閃電貸借出大量的USDT往池子裡添加流動性。隨後重複調用skim方法將轉帳來增發的千分之五Three-Body代幣發送到Lp合約,使得Three-Body代幣代幣的數量不斷增加。然後多次轉帳(大於0.1 USDT )並且調用addLiquidity方法,將Lp合約中的Three-Body代幣掏空。最後賣出Three-Body代幣,歸還閃電貸。

被攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0x24c78E5ddf7576F6e0bC6BE9C4Db0FB043E34624

相關鏈接:

https://twitter.com/CertiKAlert/status/1613416115463688192

https://learnblockchain.cn/article/5307

No.6

1月12日,多鏈項目LendHub被攻擊,損失高達600萬美元。攻擊者利用了舊版本的IBSV cToken和新版本之間的差異,前者儘管不再使用,但並未從協議中移除,即新舊IBSV代幣同時存在於市場上。它們的價格都來自新的IBSV 。攻擊者通過存入HBSV代幣獲得舊IBSV代幣,從新市場借入資產,然後在舊市場贖回HBSV 。

攻擊者地址:

https://www.oklink.com/zh-cn/eth/address/0x9d0163e76bbcf776001e639d65f573949a53ab03

相關鏈接:

https://www.certik.com/resources/blog/1IDWJfEBm6GK5sIIdfhfQn-lendhub-incident-analysis

https://www.defidaonews.com/article/6798558

No.7

1月16日, Polygon鏈項目Midas Capital遭到攻擊。攻擊者利用重入漏洞的方式獲利約66萬美元。攻擊者通過重入攻擊使得合約在進行價格計算時多次使用一個未及時更新的變量,從而計算出錯誤的價格,最終導致攻擊者能夠借出超額資產導致獲利。

攻擊交易:

https://www.oklink.com/zh-cn/polygon/tx/0x0053490215baf541362fc78be0de98e3147f40223238d5b12512b3e26c0a2c2f

攻擊者地址:

https://www.oklink.com/zh-cn/polygon/address/0x1863b74778cf5e1c9c482a1cdc2351362bd08611

攻擊合約:

https://www.oklink.com/zh-cn/polygon/address/0x757e9f49acfab73c25b20d168603d54a66c723a1

相關鏈接:

https://twitter.com/CertiKAlert/status/1614711570528878597

https://twitter.com/AnciliaInc/status/1614705804468424704

https://0xzx.com/2023011623553075118.html

No.8

1月16日, BSC鏈上的520項目遭受閃電貸攻擊,黑客獲利約1.6萬美元。攻擊者首先使用閃電貸獲得大量BUSD ,用BUSD換取$520代幣,然後調用procback()函數把LP地址的$520代幣銷毀。這使得$520代幣的價格被提高。最後攻擊者將$520代幣換回BUSD獲利。

攻擊交易:

https://www.oklink.com/zh-cn/bsc/tx/0xccb8c1cfef6de8a71d95886fe49914ca73689f9864286941960b4c23a5d542c6

攻擊者地址:

https://www.oklink.com/zh-cn/bsc/address/0x286e09932b8d096cba3423d12965042736b8f850

攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0x2965299f73ec1d0761f4559fdb2967256ebc2817

相關鏈接:

https://twitter.com/CertiKAlert/status/1614952979739676672

https://twitter.com/BeosinAlert/status/1614970069586706433

No.9

1月17日, BSC鏈上的omniestategroup項目遭受攻擊,黑客獲利236BNB (約70800美元)。導致本次攻擊的原因是函數對輸入參數檢查缺失,使得攻擊者可以投資1 wei並提取獎勵代幣。

攻擊交易:

1. invest : https://www.oklink.com/zh-cn/bsc/tx/0x49bed801b9a9432728b1939951acaa8f2e874453d39c7d881a62c2c157aa7613

2. withdraw : https://www.oklink.com/zh-cn/bsc/tx/0xa916674fb8203fac6d78f5f9afc604be468a514aa61ea36c6d6ef26ecfbd0e97

攻擊者地址:

https://www.oklink.com/zh-cn/bsc/address/0x9bbd94506398a1459f0cd3b2638512627390255e

No.10

1月18日, ETH鏈上的UpSwing Finance(UPStkn)項目遭受閃電貸攻擊,黑客獲利約3.55萬美元。該項目從2020年10月以來處於非活躍狀態。 UPStkn代幣的transfer函數中,如果代幣的接收方是pair合約,則會進行代幣積累。而當滿足某些條件時, UPStkn代幣會銷毀pair合約中的$UPStkn數量,影響池價格並允許黑客從中獲利。

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0xd099a41830b964e93415e9a8607cd92567e40d3eeb491d52f3b66eee6b0357eb

攻擊者地址:

https://www.oklink.com/zh-cn/eth/address/0x8a2d94ea342cbdd6d57db614b24f20cae286cac6

攻擊合約地址:

https://www.oklink.com/zh-cn/eth/address/0x22898dc59145eae79471dd1f06b7e542e0982d30

被攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0xffee5ecde135a7b10a0ac0e6e617798e6ad3d0d6

相關鏈接:

https://twitter.com/CertiKAlert/status/1615526361682137088

https://twitter.com/BlockSecTeam/status/1615521051487932418

https://twitter.com/NumenAlert/status/1615558361310990338

No.11

1月26日, ETH鏈上的Blues Clues Inu項目遭到攻擊,攻擊者獲利約1.1萬美元。攻擊者通過利用內部_transfer()函數中的燃燒機制進行攻擊。

攻擊者地址:

https://www.oklink.com/zh-cn/eth/address/0xceEd34f03A3e607CC04C2d0441C7386b190D7CF4

攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0x69f0EdC352eCffC4EF49516c9b20eA88B3E947cb

被攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0x3c37b74e10b18f58c1bc1ca6b35326eae4a2e6e9

相關鏈接:

https://twitter.com/CertiKAlert/status/1618580362665377792

No.12

1月28日, BSC鏈phyProxy合約遭受漏洞攻擊,黑客通過參數注入的方式獲利約1200美元。攻擊發生的原因是delegateCallSwap函數沒有對輸入參數進行校驗就送入delegatecall中進行調用,從而導致了資產損失。攻擊者首先在Pancakeswap上創建了一個BUSD/FakeToken交易對,然後通過參數注入攻擊使得phyProxy合約用BUSD購買FakeToken ,最後攻擊者移除流動性獲利。

攻擊交易:

https://www.oklink.com/zh-cn/bsc/tx/0x4fa408240472eba59140da0a11a6e1ab9d947a58ee96bc3a24af7952abd737eb

攻擊者地址:

https://www.oklink.com/zh-cn/bsc/address/0x80d98aa244e95172c682b6711b91427944e495e7

攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0xd329e7c51546c6cb7533436d96028af90d9d1658

被攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0x66be80c796cba0844dace3e291632bfd397bd7a0

相關鏈接:

https://twitter.com/BlockSecTeam/status/1619157445754101760

No.13

1月30日, BSC鏈$BEVO合約遭受漏洞攻擊,黑客通過閃電貸的方式獲利約45000美元。 BEVO為通貨緊縮型代幣,攻擊者通過deliver()函數縮小_rTotal的值,從而進一步影響到價格函數getRate()的返回值。隨後攻擊者調用PancakePair.skim()函數取出多餘的代幣。最後,攻擊者再次調用deliver()函數並將BEVO換回WBNB 。

攻擊交易:

https://www.oklink.com/zh-cn/bsc/tx/0xb97502d3976322714c828a890857e776f25c79f187a32e2d548dda1c315d2a7d

攻擊者地址:

https://www.oklink.com/zh-cn/bsc/address/0xd3455773c44bf0809e2aeff140e029c632985c50

攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0xbec576e2e3552f9a1751db6a4f02e224ce216ac1

被攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0xa6eb184a4b8881c0a4f7f12bbf682fd31de7a633

相關鏈接:

https://twitter.com/BlockSecTeam/status/1620030206571593731

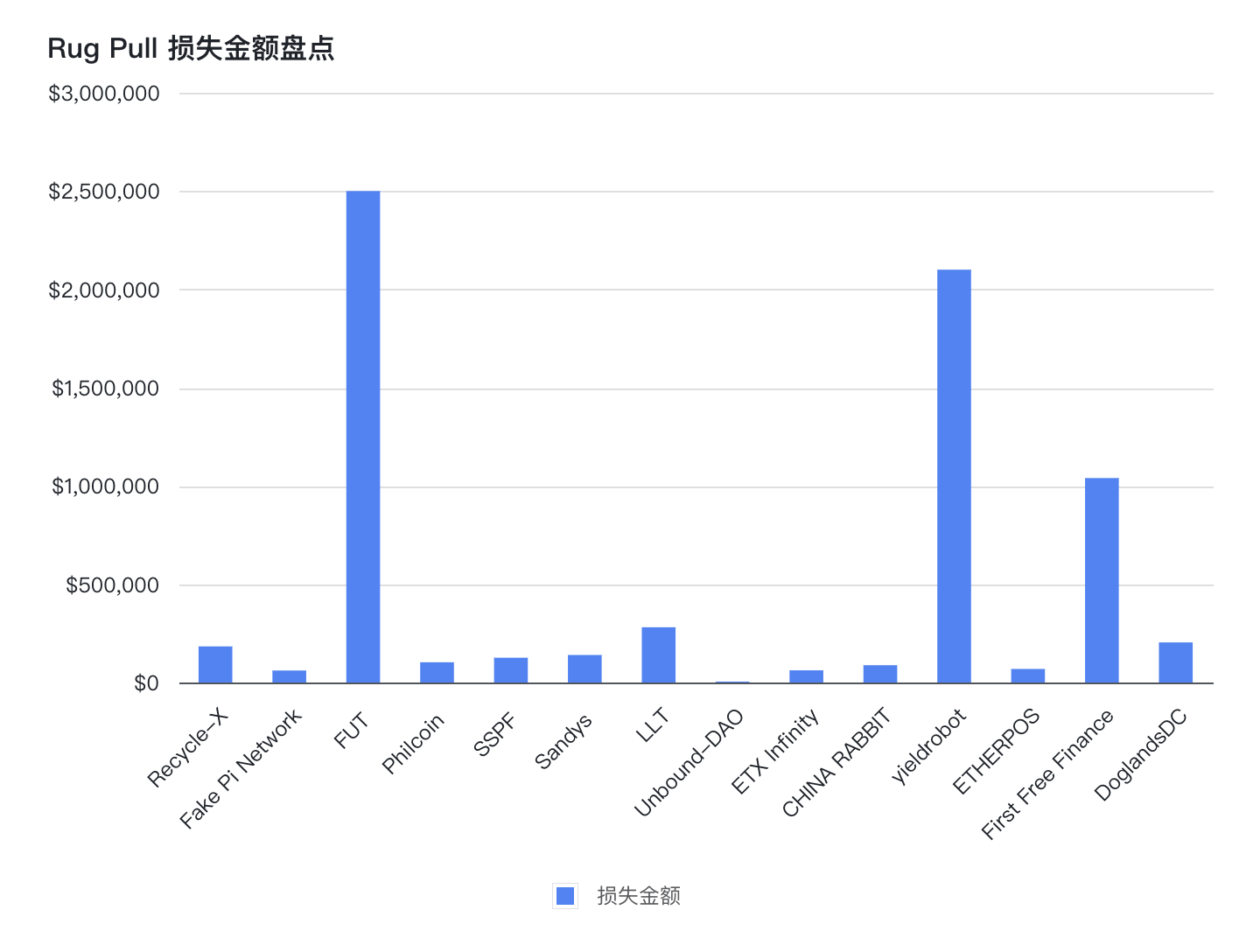

1.2 RugPull盤點

No.1

1月1日, BSC鏈Recycle-X (RCX)項目疑似RugPull ,攻擊者移除了753枚BNB (約18萬美元)的流動性, RCX幣價下跌超過95% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x6fb8889b3c5d79a4c855d4de56ce3b742d8e0eba

相關鏈接:

https://twitter.com/CertiKAlert/status/1609554940950609920

No.2

1月2日,虛假的Pi Network項目在Polygon上發生Rug pull ,攻擊者獲利61000美元, Pi Network幣價下跌100% 。

合約地址: https://www.oklink.com/zh-cn/polygon/address/0x476e85a1461ee597045806cb8795cac4b53d1e88

相關鏈接: https://twitter.com/CertiKAlert/status/1609877313063161856

No.3

1月4日, BSC鏈FUT (FUT)項目發生RugPull ,涉及金額超過250萬美元, FUT幣價下跌99% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xae21bfe30aff40a66bc9a950d61c1a6b1c82ad2a

相關鏈接:

https://twitter.com/CertiKAlert/status/1610600739050487811

No.4

1月4日, BSC鏈Philcoin (PHL)項目發生RugPull , PHL幣價下跌超過73% ,一個EOA賬戶售出屬於團隊錢包的PHL代幣約103000美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x68dd887d012abdf99d3492621e4d576a3f75019d

相關鏈接:

https://twitter.com/CertiKAlert/status/1610662622369648641

No.5

1月5日, BSC鏈SSPF (SSPF)項目發生RugPull ,個EOA賬戶拋售SSPF代幣獲利約12.6萬美元, SSPF幣價下跌超過90% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x75B695eE478B8C477D3611737D93A7CeA915aB14

相關鏈接:

https://twitter.com/CertiKAlert/status/1610758655988666392

No.6

1月6日, BSC鏈PICCgoo (PICC)項目發生RugPull , PICC幣價下跌超過70% 。

合約地址:

https://www.oklink.com/zh-cn/eth/address/0x63714C713bF14de1bF1CC9503a8b8Bae8071169A

相關鏈接:

https://twitter.com/CertiKAlert/status/1611117767414923265

No.7

1月7日, BSC鏈Sandys ($SDS)項目發生Rug pull ,攻擊者獲利14萬美元, SDS幣價下跌超過92% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x496bAea930CdBd88Bc2d1493A5e53caF522dC369

相關鏈接:

https://twitter.com/CertiKAlert/status/1611507554214879233

No.8

1月10日, BSC鏈Mithaverse (MITHA)項目發生RugPull , MITHA幣價下跌超過96% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x81717281487cB6E73ebB7130ffAFD8ba177a40C3

相關鏈接:

https://twitter.com/CertiKAlert/status/1612485442477166616

No.9

1月10日, BSC鏈Elon Choco Milk (CHOCO)項目發生RugPull , CHOCO幣價下跌超過98% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x397681756c1e19AAdEF48F0c61983D8dF2Cce517

相關鏈接:

https://twitter.com/CertiKAlert/status/1612813865846292481

No.10

1月11日, BSC鏈LLT (LLT)項目發生RugPull ,攻擊者出售了281,000美元的LLT , LLT幣價下跌超過95% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x8d35F134B9858E88315CAF0F0aBdAAcd814865D5

相關鏈接:

https://twitter.com/CertiKAlert/status/1612910325975621643

No.11

1月13日, BSC鏈Unbound-DAO(UBT)項目發生RugPull ,合約部署者獲利約4560美元, UBT幣價下跌超過80% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xDb6796727BEDD10B62ACC623BBDD8D21C95Eb99d

相關鏈接:

https://twitter.com/CertiKAlert/status/1613748831568498691

No.12

1月15日, BSC鏈ETX Infinity (ETX)項目發生RugPull , ETX項目方解鎖了158m ETX ,以約6.2萬美元的價格出售,導致ETX幣價下跌超過91% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x7D5b6F2E31B1e50e6a45130f4AdBB8839FAdeb2E

相關鏈接:

https://twitter.com/CertiKAlert/status/1614633088960663555

No.13

1月16日, BSC鏈CHINA RABBIT項目發生RugPull ,以約8.8萬美元的價格出售,幣價下跌超過95% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x5116737A7275c70E9A338D33184c5cd1A5B20630

相關鏈接:

https://twitter.com/CertiKAlert/status/1614697666553810946

No.14

1月17日, BSC鏈yieldrobot項目發生RugPull ,攻擊者獲利210萬美元。該項目方通過Telegram宣布該項目已被利用,他們需要時間與攻擊者交談,如果48小時內協商不成,他們將動用個人資金彌補損失。目前項目Twitter已被註銷。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xb8cda6ae6d005d56205b29797add341c85e59608

相關鏈接:

https://twitter.com/CertiKAlert/status/1617534356230225921

No.15

1月18日, BSC鏈ETHERPOS項目發生RugPull ,攻擊者獲利6.9萬美元,幣價下跌100% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x9754c3D3872AaFd4848C68a80dEe3B807E63b348

相關鏈接:

https://twitter.com/CertiKAlert/status/1615395846186467341

No.16

1月19日, BSC鏈First Free Finance項目發生RugPull ,攻擊者獲利104萬美元,幣價下跌98% 。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x9b1188e01b45a283cde53888ed1558fb6f9ae692

相關鏈接:

https://twitter.com/CertiKAlert/status/1616286789601480706

No.17

1月21日, doge鏈DoglandsDC項目發生RugPull ,攻擊者獲利20.4萬美元。

合約地址:

https://explorer.dogechain.dog/address/0x106E6a2D54332247441c1Cdf4E3e24a0696a46d0

相關鏈接:

https://twitter.com/CertiKAlert/status/1616706148740272128

1.3社媒詐騙與釣魚盤點

No.1

1月2日, EVERYBODYS項目Discord服務器遭攻擊,攻擊者發布釣魚消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1609798470420017156

No.2

1月2日, EdgehogsNFT項目Discord遭攻擊,攻擊者發布釣魚消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1609811058100785153

No.3

1月3日, Worlds BeyondNFT項目Discord服務器遭攻擊,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1610124288270409728

No.4

1月4日, DeviantsNFT項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1610412025175318532

No.5

1月4日, Nifty's NFT項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1610540097849462784

No.6

1月5日, InkworkLabs項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1610955171923726336

No.7

1月6日, Zeus Swap項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1611046678001221651

No.8

1月7日, omnisNFT項目的Twitter遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1611436185162813468

No.9

1月7日, CyberKongz項目的Twitter和Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1611581446048841728

No.10

1月7日, panksnotdedNFT項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1611642131088609281

No.11

1月8日, MechNFT項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1611837844091277315

No.12

1月8日, yaypegs項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1612008918523252738

No.13

1月10日, ChimpersNFT項目的Twitter遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1612562389211222016

No.14

1月10日, Tsunami.Finance項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1612750901877276672

No.15

1月10日, TheRoyaLand項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1613143304060735489

No.16

1月12日, WarQube項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1613543048805318657

No.17

1月20日, FreshBoyzClub項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1616454026715074560

No.18

1月20日, Ether Royale項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1616458394625359878

No.19

1月21日, a KID called BEAST項目的Twitter賬戶遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1616643858053615616

No.20

1月21日, Nasty Goons項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1616778372994007041

No.21

1月22日, KILLABEARS項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1617056553403564033

No.22

1月22日, Back We Go項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1617096711511441409

No.23

1月23日, CatsYard項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1617246698706767872

No.24

1月24日, F-Bomb NFT項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1617728267326492674

No.25

1月25日, Apin Labs項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1617940594688462868

No.26

1月26日, Degen Royale項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1618282347853451265

No.27

1月26日, Claynosaurz項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1618420899069440000

No.28

1月28日, Azuki項目的Twitter賬戶遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1619054305624920068

No.29

1月28日, EtherOrcs項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

相關鏈接: https://twitter.com/CertiKAlert/status/1619151688408899584

1.4其他

二、安全總結

2023年1月損失最大的多鏈項目LendHub安全事件與版本控制有關,建議項目方在合約版本更替時要對舊合約進行暫停或從項目中移除,避免不必要的財產損失。本月中閃電貸造成的價格操控多次出現,建議項目方在項目上線之前尋找可靠的合約審計公司對項目進行審計,確保經濟模型在上線以後的平穩運行。本月RugPull及社媒詐騙釣魚項目依舊層出不窮,用戶參與相關項目時,需要保持警惕,為了您的資金安全,請不要隨意點擊可疑鏈接。