2022 年對於區塊鏈行業來說必然是一個巨大的分水嶺。這一年,既有以太坊 2.0 合併,以太坊主網從工作量證明( PoW )轉換到權益證明( PoS )減少了 99.95% 能源消耗這樣令人激動人心的瞬間;也有頂級交易所FTX因挪用用戶資產遭遇用戶擠兌而轟然崩塌,進而引發各大交易所紛紛出具資產證明這樣讓人瞠目結舌的黑天鵝時刻;更有Ronin Network 因私鑰洩漏導致被盜6.24 億美元刷新區塊鏈黑客攻擊損失之最的等事件發生。

本文梳理了 2022 全年區塊鏈安全態勢並聚焦 2022 年度發生過的重大安全事件,以及 2022 年發生的行業大事件,並從安全角度對這些事件進行盤點,並給出安全建議。

2022 安全態勢

- 安全事件總覽

- 安全事件佔比分佈

- 安全走勢

- 十大頂級安全事件

- Top 1: Ronin Network

- Top 2: BNB Chain

- Top 3: Wormhole

- Top 4: Nomad Bridge

- Top 5: Beanstalk Farms

- Top 6: Wintermute

- Top 7: Mango Markets

- Top 8: Harmony Bridge

- Top 9: Fei Protocol

- Top 10: Qubit Finance

- 行業大事件

- LUNA 崩盤

- 以太坊合併

- Solana大規模錢包被盜

- FTX 暴雷

- 安全解決方案

- 合約檢測能力

- 釣魚網址檢測

- 態勢感知系統

- 安全總結

2022 安全態勢

安全事件總覽

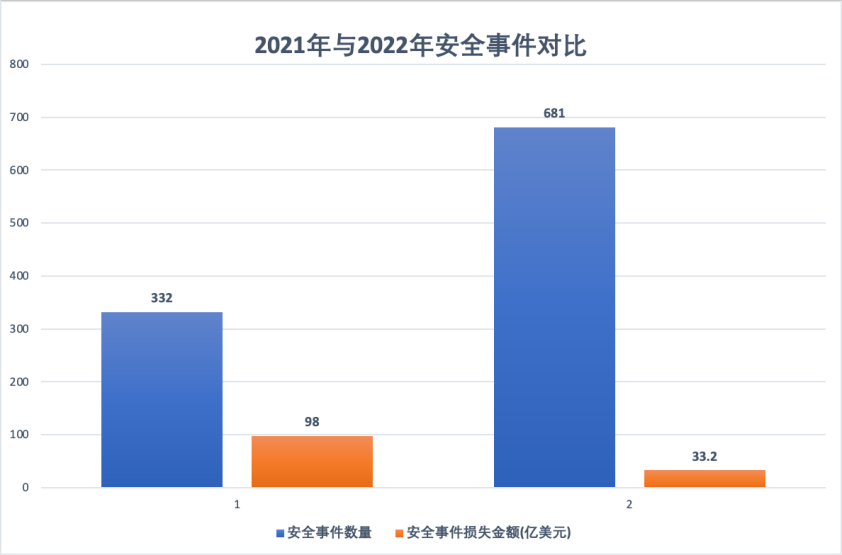

根據 OKLink 安全事件庫不完全統計,截止發文前,共收錄區塊鏈生態相關安全事件681 起(注:數據為 OKLink 安全事件庫不完全統計,包括 2022 年所有的DeFi攻擊,RugPull 以及釣魚詐騙等安全事件),較2021 年332 起安全事件相比增加了105% ,總損失約33.3 億美元,與2021 年98 億美元損失相比下降約66% 。

安全事件佔比分佈

安全事件佔比分佈

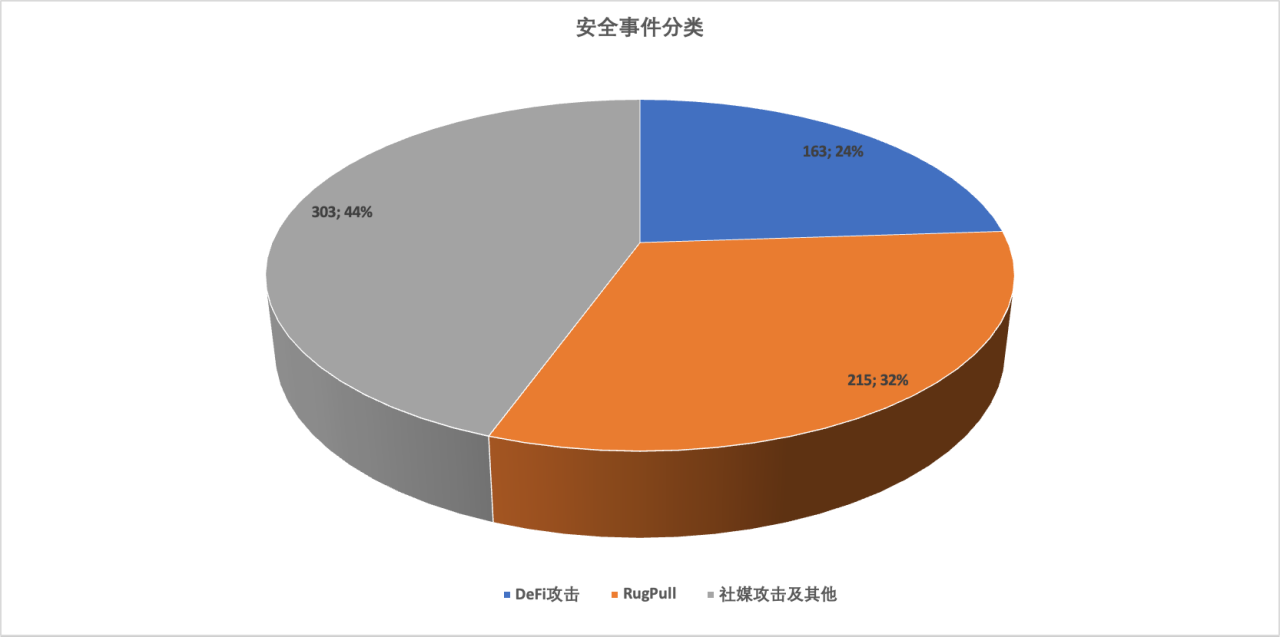

將2022 年全年記錄的681 次安全事件,按照DeFi 攻擊,RugPull 和社媒攻擊及其他進行分類匯總,可以看到DeFi 攻擊佔比24% ,RugPull 佔比32% ,社媒攻擊及其他佔比44% 。

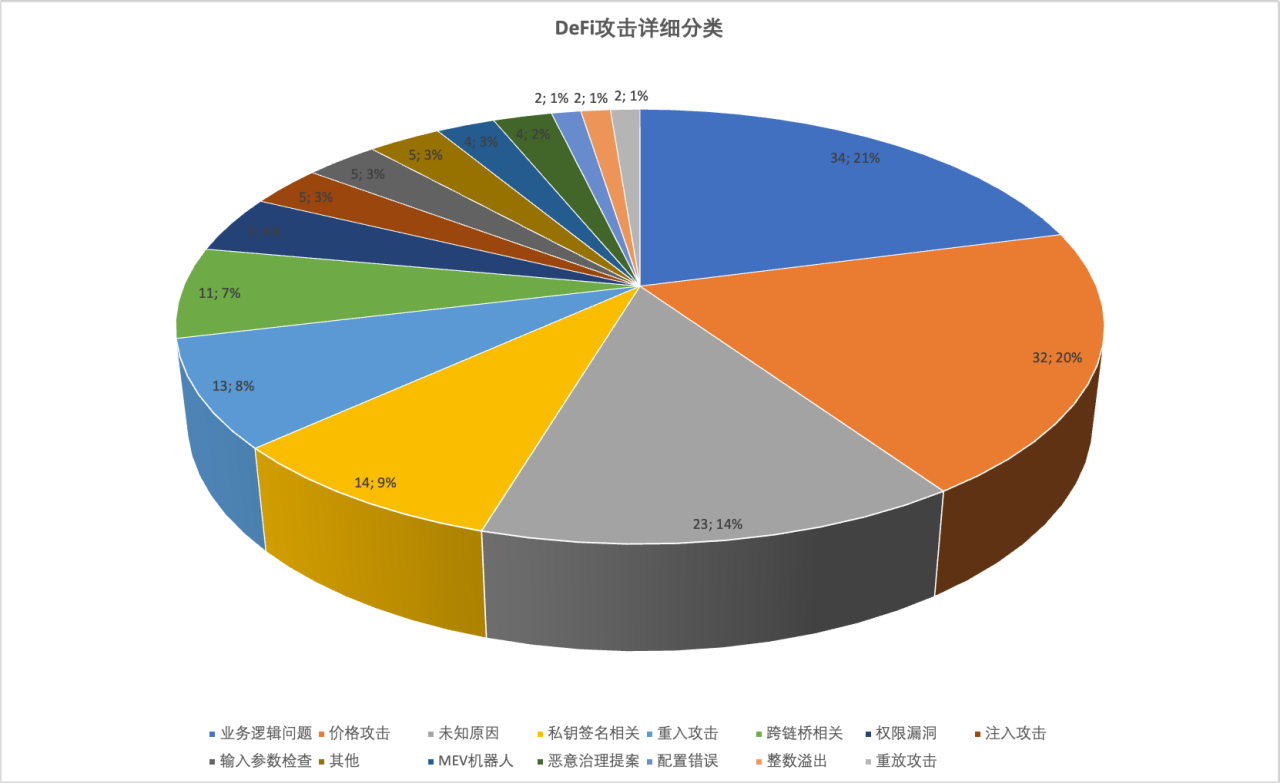

對 2022 年發生的163 起 DeFi 安全事件攻擊類型具體原因進行詳細分類,可以發現佔比最多的是業務邏輯問題和價格攻擊,分別以 21% 和 20% 佔據前兩位。另外,私鑰簽名相關攻擊、重入攻擊和跨鏈橋相關攻擊發生次數排名也比較靠前。

安全走勢

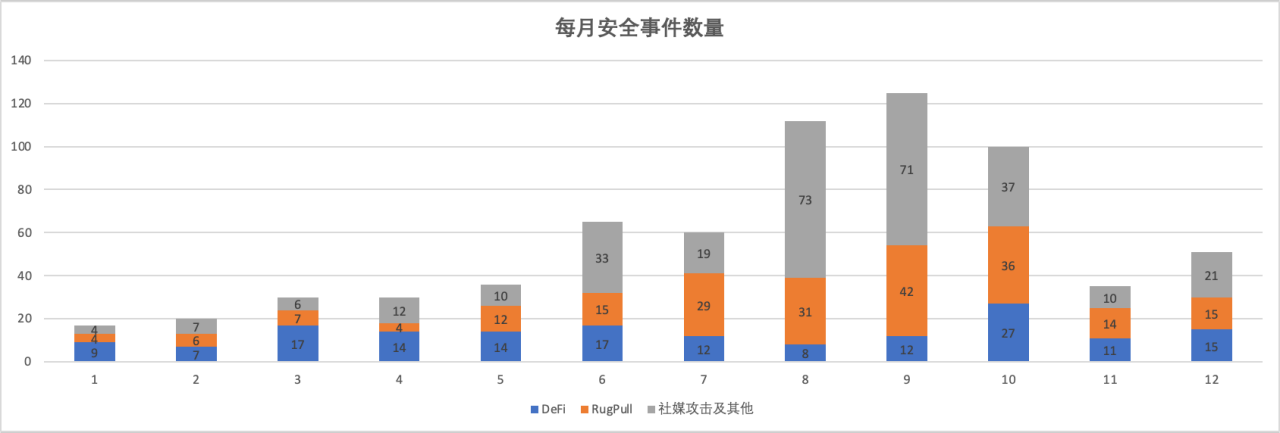

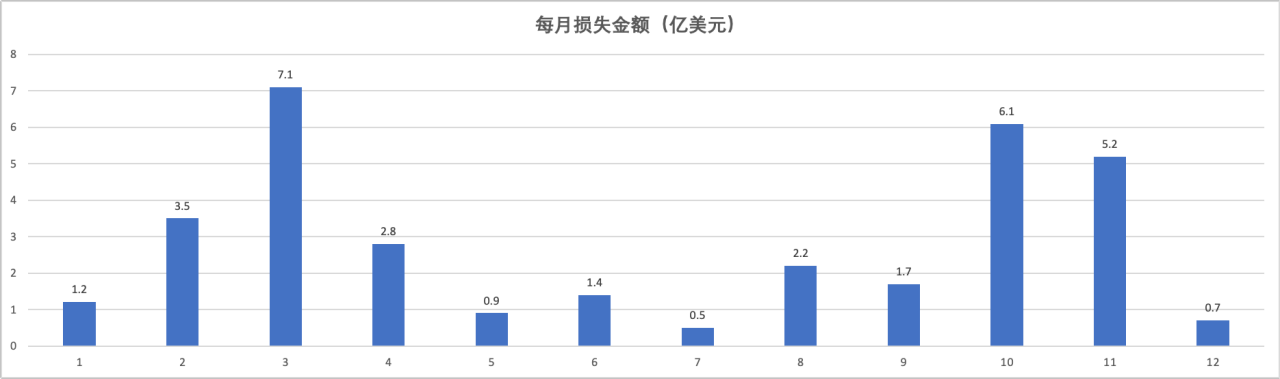

從月度安全事件數量分佈來看, 2022 年的安全走勢從1 月到9 月不斷提升,從9 月到12 月慢慢放緩,其中8、 9、 10 三個月安全事件數量最多,均達到上百起。從細分 DeFi 領域安全事件角度看,以 10 月份的 27 件為最多。

從月度損失金額分佈來看, 1 季度和4 季度損失最多,其中3 月份的7.1 億美元損失以及10 月份的6.1 億美元損失排在前兩位,原因也是這兩個月都發生了重大的跨鏈橋攻擊事件。 3 月份的 Ronin 跨鏈橋事件損失 6.2 億美元, 10 月份的 BNBChain 事件損失 5.7 億美元。

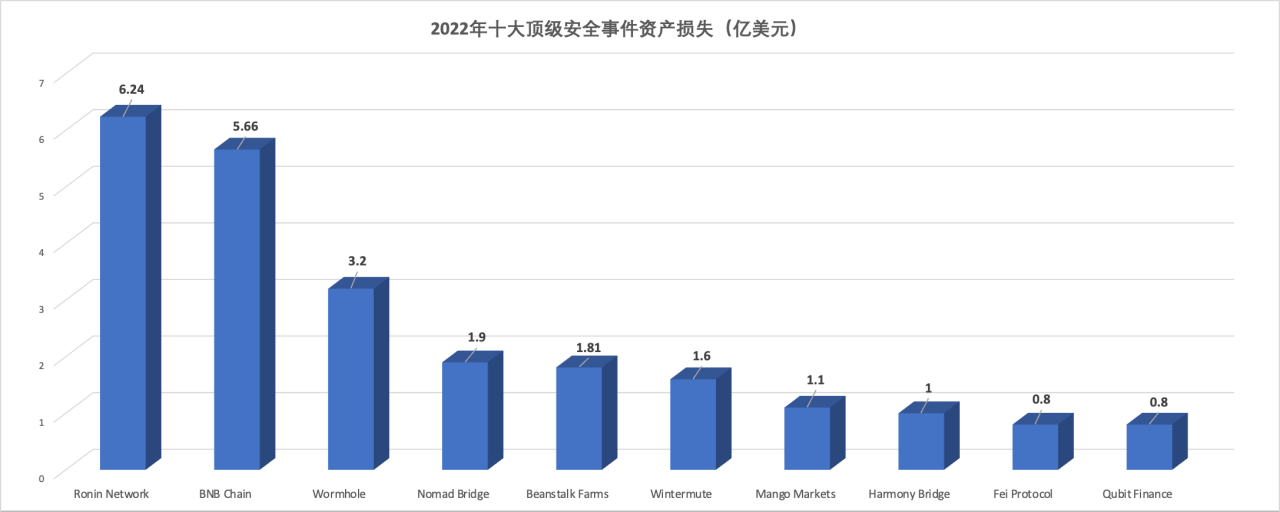

十大頂級安全事件

對 2022 年度安全事件造成的資產損失進行對比,盤點今年的損失之最。

Top 1: Ronin Network

安全問題:私鑰洩露

損失金額: 6.24 億美元

2022 年 3 月 29 日,以玩賺(P 2 E)模式家喻戶曉的鏈遊Axie Infinity母公司Sky Mavis 開發的以太坊側鏈Ronin 遭到黑客攻擊,損失約6.16 億美元,超去年8 月DeFi 協議Poly Network 案件被黑的6.11 億美元,成為DeFi 歷史上最大盜竊案。

Ronin 是GameFi項目 Axie Infinity 做的遊戲以太坊側鏈,Axie 玩家需要將ETH 、 USDC等跨鏈到 Ronin 側鏈上玩 Axie 遊戲。而 Ronin 採用的是簡易的資產跨鏈模式,用戶在以太坊上向 Ronin 跨鏈合約轉賬資產,Ronin 控制的私鑰錢包會在 Ronin 鏈上給用戶鑄造 ETH 或 USDC。

據歐科雲鍊鍊上衛士分析,此次攻擊者是通過 Ronin 的 RPC 節點找到後門,設法控制了 Sky Mavis 的四個 Ronin 驗證節點和一個由 Axie DAO運行的第三方節點,從而實現資產盜竊。 (Ronin 鏈由9 個驗證節點組成, 9 個驗證者簽名中的5 個同意,方可存取款)攻擊者從側鏈Ronin 盜取資產後,將資產跨鏈轉移到以太坊地址: 0 x 098 B 716 B 8 Aaf 21512996 dC 57 EB 0615 e 2383 E 2 f 96 。

OKLink 安全團隊觀點:此次 Ronin 事件成為 DeFi歷史上最大的盜竊案,不僅敲響了 Defi 鏈上資產安全的警鐘,也讓更多人對鏈上資產的安全性持懷疑態度。所以保障鏈上安全是一切鏈上應用/產物發展的前提,這不僅是“鏈上衛士”誕生的初衷,亦是業內專業人士共同努力的目標。

OKLink 安全團隊建議:作為中心化的跨鏈橋,尤其是私鑰不離線時,一定要注意簽名服務器的安全性,多簽服務之間應該物理隔離,獨立對簽名內容進行驗證,而不應出現多把私鑰放在同一台服務器上的情況,最後項目方應該實時監控資金異常情況,在發生被盜之後6 天才由用戶報告了異常,屬實不應該。

黑客地址:

https://www.oklink.com/en/eth/address/0 x 098 b 716 b 8 aaf 21512996 dc 57 eb 0615 e 2383 e 2 f 96

相關鏈接:

https://www.oklink.com/academy/zh/hot-ronin-bridge-hack-event

Top 2: BNB Chain

安全問題:底層庫漏洞

損失金額: 5.66 億美元

2022 年 10 月 7 日,OKLink 安全團隊檢測到 BNB Chain 跨鏈橋 BSC Token Hub 遭遇攻擊,黑客利用跨鏈橋漏洞分兩次共獲取 200 萬枚 BNB,價值約 5.66 億美元。

BSCTokenHub 是 BNB 信標鏈(BEP 2 )和 BNB 鏈(BEP 20 或BSC)之間的跨鏈橋。 BNB 鏈使用預編譯合約0 x 65 驗證BNB 信標鏈提交的IAVL 的Proof,但BNB 鏈對提交的Proof 邊界情況處理不足,它僅考慮了Proof 只有一個Leaf 的場景,對多個Leaves 的處理邏輯不夠嚴謹。 IAVL 的 Proof 校驗過程中,Hash 計算存在漏洞,導致黑客可以在 Proof 添加數據,但計算 Hash 時並沒有用到添加的數據。在 len(pin.Left)不為 0 的分支中,計算 Hash 並沒有使用 pin.Right 數據。黑客利用該處漏洞構造數據,添加 proof.LeftPath[ 1 ].Right 數據,但是該數據並不參與 Hash 計算。從而繞過 BNBChain 上的校驗,在 BNB 鏈造成了 BNB 增發。攻擊者將其中 90 萬枚 BNB 在藉貸協議 Venus 進行抵押,借出穩定幣並轉入其它鏈。攻擊發生後,BNBChain 緊急暫停,Tether 等機構也進行了資金凍結,最終事件造成的損失金額約為 1 億美元。

OKLink 安全團隊觀點:跨鏈橋領域安全問題頻發,一方面跨鏈橋技術複雜,另一方面跨鏈橋涉及資產量大,是黑客極度青睞的一個領域。除請專業審計機構對代碼安全進行把關外,建設廣大的開發者社區,讓更多開發者對代碼進行對接測試也很重要。

OKLink 安全團隊建議:攻擊發生後不到 24 小時,BNBChain 鏈暫停,凍結相關地址,對鏈節點進行升級,盡量減少黑客攻擊造成的損失。由此可見,對協議健康運行的有效監測,以及發生異常情況後的應急處理機制,對不可避免的安全攻擊也是一種有效的補救手段。

第一次攻擊交易哈希:

https://www.oklink.com/zh-cn/bsc/tx/0 xebf 83628 ba 89 3d35 b 496121 fb 8201666 b 8 e 09 f 3 cbadf 0 e 26916 2baa 72 efe 3 b 8 b

相關鏈接:

https://www.oklink.com/academy/zh/bnbchain-hacked

https://www.oklink.com/academy/zh/bnbchain-hacked-analysis

Top 3: Wormhole

安全問題:使用過時接口

損失金額: 3.2 億美元

2022 年 2 月 2 日,OKLink 安全團隊檢測到Wormhole 協議遭受攻擊,造成超3.2 億美元的損失。

Wormhole 是 Solana、Ethereum、 Avalanche等主流公鏈之間流行的跨鏈加密橋,由部署在各個公鏈上的智能合約相互工作,而此次漏洞就出在 Wormhole 部署在 Solana 上的智能合約中。在智能合約的正常使用中,所有 Token 的鑄造都是通過調用 complete_wrapped 函數進行,其中參數transfer_message 決定鑄造哪個 Token 以及鑄造多少。參數transfer_message 由post_vaa 函數對the guardians 簽名的信息進行檢查後提供,但post_vaa 函數並沒有直接檢查簽名信息的有效性僅檢查了verify_signatures 函數提供的SignatureSet ,而verify_signatures 函數也沒有直接檢查簽名信息的有效性,而是通過Secp 256 k 1 程序進行檢查,再將the guardians 簽名的信息打包到SignatureSet 中。所以實際上對the guardians 簽名信息進行檢查的是Secp 256 k 1 程序。在 Solana 上`solana_program::sysvar::instructions` mod 必須與Instructions sysvar 一起使用,這是Solana 上的一種預編譯。然而,Wormhole 使用的solana_program 版本並沒有solana_program::sysvar::instructions mod與Instructions sysvar的對應驗證。攻擊者正是通過偽造Instructions sysvar來繞過 Secp 256 k 1 程序檢查,達到攻擊目的。

另外,Wormhole 官方Github 有一份關於load_instruction_at_checked 替換load_instruction_at 的 commit 於1 月13 日提交並於2 月2 日確認,這其實就是在添加確認正在執行的程序是系統程序的檢查。而在 Wormhole 團隊重新部署新程序之前,就發生了此次攻擊。因此攻擊者可能一直在關注 Wormhole 項目的主要更新。

OKLink 安全團隊觀點:Wormhole 團隊其實有發現此次安全問題,但輕視了其危害性;同時缺乏安全意思,將未更新到實際項目中的修復方案提前暴露。

OKLink 安全團隊建議:項目方應當具備良好的風險評級策略,及時做到安全修復;同時加強信息安全意識,防止重要信息洩漏。

攻擊鑄幣交易:

https://www.oklink.com/zh-cn/sol/tx/2 zCz 2 GgSoSS 68 eNJENWrYB 48 dMM 1 zmH 8 SZkgYneVDv2G 4 gRsVfwu 5 rNXtK 5 BKFxn 7 fSqX 9 BvrBc 1 rdPAeBEcD 6 Es

偽造 Instructions sysvar 地址:

https://www.oklink.com/zh-cn/sol/account/2 tHS 1 cXX 2 h 1 KBEaadprqELJ 6 sV 9 wLoaSdX 68 FqsrrZRd

Top 4: Nomad Bridge

安全問題:配置錯誤

損失金額: 1.9 億美元

2022 年 8 月 1 日,OKLink 安全團隊檢測到Nomad Bridge 項目遭受攻擊,造成超1.9 億美元的損失。

Nomad 是一個跨鏈橋項目,用於在Ethereum、Avalanche、Evmos、Milkomeda C 1 和Moonbeam之間交換代幣。此次攻擊能發生的直接原因是 Nomad Bridge 團隊在對Replica 合約進行初始化時配置錯誤,將 confirmAt[ 0 x 00 ] 賦值為1 ,使得 storage 變量 messages 中未初始化的鍵值對都能夠成功通過檢測。簡單來講就是在項目方操作失誤後找到任意一個在Nomad Bridge 項目上發生過的有效交易,替換掉交易中的地址,然後重新廣播它,你就真的能獲得該筆交易涉及的轉移代幣。

由於操作難度的低門檻性,此次攻擊由單純的黑客攻擊變成了"全民搶劫",涉及對象包括白帽黑客、普通用戶甚至其他項目的黑客等。

OKLink 安全團隊觀點:Nomad 項目方作為項目的直接控制人,有必要在對項目進行任意變動前仔細檢查考慮變動會帶來的後果,避免此類低級錯誤的發生。

OKLink 安全團隊建議:任何涉及資產的項目都應當有緊急措施,避免在攻擊發生後,無法對剩餘資產進行有效控製造成更大的損失。

錯誤配置 hash:

https://www.oklink.com/zh-cn/eth/tx/0 x 53 fd 92771 d 2084 a 9 bf 39 a 6477015 ef 53 b 7 f 116 c 79 d 98 a 21 be 72 3d06 d 79024 cad

第一次攻擊 hash:

https://www.oklink.com/zh-cn/eth/tx/0 xb 1 fe 26 cc 8892 f 58 eb 468 f 5208 baaf 38 bac 42 2b575 2cca 0 b 9 c 8 a 871855 d 63 ae 28

相關鏈接:

https://www.oklink.com/academy/zh/hot-190 m-dollars-stolen-from-cross-chain-bridge-again-in-depth-analysis-of-oklink-audit

Top 5: Beanstalk Farms

安全問題:治理攻擊

損失金額: 1.81 億美元

4 月 17 日,算法穩定幣項目 Beanstalk Farms 遭黑客攻擊,損失了大約 1.82 億美元的加密貨幣,攻擊者從中獲利近 8000 萬美元,包括24830 ETH 和3600 萬BEAN。攻擊者在主要攻擊交易前一天,將 73 ETH 兌換為 BEAN 並存儲 Beanstalk 合約獲取提案權,並調用提案方法創建以惡意提案合約地址為參數的提案。攻擊者在發動攻擊時,首先通過閃電貸獲得大量資金: 350, 000, 000 枚DAI, 500, 000, 000 枚USDC , 150, 000, 000 枚USDT , 32, 100, 950 枚BEAN 和11, 643 , 065 枚LUSD ,並最終兌換為BEAN 3 CRV-f 和BEANLUSD-f 用來對提案進行投票,導致提案通過,從而Beanstalk: Beanstalk Protocol 合約向攻擊合約轉入了大量Token 代幣。

OKLink 安全團隊觀點:在治理合約中emergencyCommit 函數,允許提案發起時間超過24 小時並且投票數佔比超過2/3 的提案在投票期結束前直接執行,導致攻擊者能夠使用閃電貸強制執行惡意提案,轉移協議內資產。

OKLink 安全團隊建議:建議對鏈上治理相關重要功能,提案發布,提案執行都添加時間鎖,如出現惡意提案也可以進行緩衝;避免使用賬戶的當前資金餘額來統計投票數量,避免重複投票以及通過閃電貸借款投票。

攻擊者地址:

https://www.oklink.com/en/eth/address/0 x 1 c 5 dcdd 006 ea 78 a 7 e 4783 f 9 e 6021 c 32935 a 10 fb 4

Top 6: Wintermute

安全問題:私鑰洩露

損失金額: 1.6 億美元

9 月20 日,Wintermute 項目方的錢包地址遭到破解,攻擊者利用該特權地址盜取了價值1.6 億美元的代幣。

本次攻擊發生的主要原因是Wintermute 項目方出於節省gas 消耗的考慮,將的錢包地址自定義為多個連續的0 開頭的地址,此類地址能夠通過profanity 這個工具進行生成。在9 月15 日, 1inch Network 官方就已經發文指出profanity 生成的地址存在安全隱患,其私鑰可以通過暴力破解獲得。而在1inch發文的前一天,Wintermute 項目方已經將該錢包地址的ETH 全部轉走,但由於沒有取消其權限導致了後續攻擊的發生。

黑客提前獲取了Wintermute 錢包(0 x 0000000 fe 6 a 514 a 32 abdcdfcc 076 c 8524 3de 899 b)的控制權,並利用其地址權限調用Wintermute 合約(0 x 0248 f 75280 2b 2 c fb 4373 cc 0 c 3 bc 3964429385 c 26 )的0 x 178979 ae 函數向攻擊者合約轉移代幣總計多達70 種。

OKLink 安全團隊觀點:為了節省gas 消耗而採用不安全的方式生成錢包地址這種行為是不可取的,應該使用安全的函數進行創建。而在發現賬戶私鑰存在洩露風險時,除了及時轉移賬戶資產,還需要取消該賬戶在項目中的權限,使賬戶私鑰洩露給項目帶來的影響降到最低。

攻擊交易:https://www.oklink.com/zh-cn/eth/tx/0 xedd 31 e 2 a 949 b 7957 a 786 d 44 b 071 dbe 1 bc 5 abd 5 c 57 e 269 edb 9 ec2bf 1 af 30 e 9 ec 4

攻擊者賬戶:https://www.oklink.com/zh-cn/eth/address/0 xe 74 b 28 c 2 eAe 8679 e 3 cCc 3 a 94 d 5 d 0 dE 83 CCB 84705

攻擊合約:https://www.oklink.com/zh-cn/eth/0 x 0248 f 75280 2b 2 c fb 4373 cc 0 c 3 bc 3964429385 c 26

Top 7: Mango Markets

安全問題:價格操縱

損失金額: 1.1 億美元

2022 年 10 月 3 日,OKLink 安全團隊檢測到Mango Markets 協議遭受攻擊,造成超1.1 億美元的損失。

Mango Markets 是託管在Solana 區塊鏈上的去中心化金融平台,允許用戶在 Solana 上交易加密貨幣,以獲得現貨保證金和永續期貨交易。黑客準備了兩個超500 w USDC 的賬戶,通過賬戶A 在市場訂單簿上創建了0.03 美元價格的4.83 億MNGO perps,通過賬戶B 回購了賬戶A 所有的MNGO perps,然後使用USDC 在十分鐘內將MNGO 價格從0.03 美元推高至0.91 美元。以每單位0.91 美元的MNGO/USD 價格計算,賬戶B 獲利4.21 億美元。最後通過賬戶 B 從Mango Markets Treasury 獲得了1.16 億美元的貸款,耗盡了該平台的流動性。

OKLink 安全團隊觀點:MNGO 代幣過低的流動性與交易量使得此次極端的價格操控成為可能,而未對賬戶進行借貸限制導致 Mango Markets 協議流動性被耗盡。

OKLink 安全團隊建議:對於借貸項目應做好價格信息源的選擇,防止單一路徑被利用;同時做好藉貸上限控制,防止協議流動性被耗盡。

攻擊賬戶 A:

https://trade.mango.markets/account? pubkey=CQvKSNnYtPTZfQRQ 5 jkHq 8 q2swJyRsdQLcFcj 3 EmKFfX

攻擊賬戶 B:

https://trade.mango.markets/account? pubkey= 4 ND 8 FVPjUGGjx 9 VuGFuJefDWpg 3 THb 58 c 277 hbVRnjNa

Top 8: Harmony Bridge

安全問題:私鑰洩漏

損失金額: 1 億美元

2022 年 6 月 24 日,OKLink 安全團隊檢測到 Harmony Bridge 遭受攻擊,造成約 1 億美元的損失。

Harmony Bridge 是一個跨鏈橋,支持用戶在 Harmony 跟 Ethereum 以及 BSC 間進行轉賬,它由五個驗證節點進行操作驗證,其中合約在進行 isConfirmed 檢查時,僅需要兩個驗證者節點就能通過驗證。攻擊者控制了0 xf 845 A 7 ee 8477 AD 1 FB 4446651 E 548901 a 2635 A 915 以及0 x 81 2d862 2C6 F 3 c 45959439 e 7 ede 3 C 580 dA 06 f 8 f 25 這兩個地址的私鑰,然後調用合約的confirmTransaction 函數。最終,黑客成功獲取到 85, 867 個 ETH, 990 個 AAVE 和 78, 500, 000 個 AAG,以及 5, 000 個 BNB 和 640, 000 個 BUSD,共計約 100, 428, 116 美元。

OKLink 安全團隊觀點:雖然該跨鏈橋由五個驗證節點進行驗證,但在 isConfirmed 檢查時,僅需要兩個驗證節點通過驗證。黑客僅需拿到兩個驗證節點的私鑰,便可實施攻擊。

OKLink 安全團隊建議:跨鏈橋,實現了多個公鏈間的資產及數據轉移,突破了公鏈“價值孤島”的困境,所以該市場前景頗具規模,因此其安全問題也面臨著更多的挑戰。建議跨鏈橋認證時,增加所需簽名者的比例。

攻擊賬戶:

https://www.oklink.com/zh-cn/eth/address/0 x 0 d 043128146654 c 7683 fbf 30 ac 98 d 7 b 2285 ded 00

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0 x 6 e 5251068 aa 99613366 fd 707 f 3 ed 99 ce 1 cb 7 ffdea 05 b 94568 e 6 af 4 f 460 cecd 65

Top 9: Fei Protocol

安全問題:重入攻擊

損失金額: 8000 萬美元

2022 年 4 月 30 日,OKLink 安全團隊檢測到 Fei Protocol 的 Rari Fuse Pool 遭受攻擊,造成約 8034 w 美元的損失。

Rari Captial 是一個借貸協議的平台。攻擊者先從Balancer : Vault 中進行閃電貸,借出1500 wUSDC, 以及5 w 個ETH, 然後將閃電貸的資金用於Rari Captical 中進行抵押借貸,由於Rari Capital 中的cEther 實現合約存在重入漏洞,攻擊者通過攻擊合約中構造的攻擊函數進行回調,提取出受協議影響的池子中所有的代幣。最終獲利約 8034 w 美元。

OKLink 安全團隊觀點:該漏洞產生的主要原因,是在進行以太坊轉賬中,並沒有遵循先記賬,後轉賬的原則,然後採用 call.value 進行轉賬,從而導致攻擊產生。

OKLink 安全團隊建議:在進行以太坊轉賬時,謹慎使用 call.value,使用時需確保重入不會發生。

攻擊賬戶:

https://www.oklink.com/zh-cn/eth/address/0 x 6162759 edad 730152 f 0 df 8115 c 698 a 42 e 666157 f

攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0 x 32075 bad 9050 d 4767018084 f 0 cb 87 b 318 2d36 c 45

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0 xab 486012 f 21 be 741 c 9 e 674 ffda 227 e 30518 e 8 a 1 e 37 a 5 f 1 d 58 d 0 b 0 d 41 f 6 e 76530

Top 10: Qubit Finance

安全問題:業務邏輯問題

損失金額: 8000 萬美元

Qubit 允許跨鏈抵押,鎖定以太坊上的資產,通過QBridge 存款功能在BSC 上借貸。而本次攻擊發生的主要原因是跨鏈合約將eth 的地址設為0 地址,且0 地址為EOA 地址。 Qubit 項目在以太坊上提供了 depositETH 和deposit 兩個函數供用戶跨鏈使用,它們對應的是同一個event。攻擊者在ETH 鏈上調用了deposit 函數(而不是depositETH 函數)來進行ETH 的跨鏈。當執行代碼 tokenAddress.safeTransferFrom(depositer, address(this), amount); 進行轉賬時,由於0 地址為EOA 地址,所以這個調用不會報錯。隨後event 記錄了這次虛假的轉賬,導致攻擊者能夠在bsc 鏈上取出資產。

OKLink 安全團隊觀點:項目方在處理不同的業務邏輯時建議使用不一樣的event 以作區別,不建議多個不同的業務邏輯使用同一個event。其次項目方在處理業務邏輯時應該要考慮到0 地址等特殊地址的特性,進行相關的檢查與約束。

OKLink 安全團隊建議:針對 ETH 和 ERC 20 代幣轉賬處理邏輯應該考慮完善,對輸入參數進行合法性檢測,並應考慮各種調用場景,並進行相應處理。

攻擊者地址:https://www.oklink.com/zh-cn/bsc/address/0 xd 01 ae 1 a 708614948 b2b5 e 0 b 7 ab 5 be 6 afa 01325 c 7

行業大事件

對 2022 年度深度影響區塊鏈行業的大事件進行分析,並深挖背後的安全問題及影響。

LUNA 崩盤

背景

Terra是一條在Cosmos SDK 上構建的L1 (第一層) 區塊鏈協議,主要圍繞穩定幣生態。在這條鏈上發行了多種錨定法定貨幣的穩定幣,其中 UST 的規模最大。而 UST 的價格穩定依靠 Terra 生態上的代幣 Luna。 1 個 UST=價值 1 美元的 Luna,另外 UST 與 Luna 是雙向銷毀與鑄造的關係。通過這樣的關係基本維持了 UST 價格的穩定。依靠Luna 和UST,Terra 在上一輪牛市週期中表現出色,Terra 也成為了僅次於以太坊的L1 公鏈。 Terra 項目方還成立了一個叫 Anchor 的項目,負責 UST 的存款業務。並給出了一個高達 20% 的固定存款年化收益率,吸引投資者將 UST 存入 Anchor 賺取利息。越來越多的人購買 Luna 來鑄造 UST,Luna 價格也從 2021 年年初的不足一美元,到四月份時上升到了 120 美元。

風險醞釀

然而,這種空手套白狼的機制,一直都存在著死亡螺旋的風險。一旦大家開始突然瘋狂拋售 UST 換回 Luna 時,就將會造成 UST 價格的脫錨,同時市場上的 Luna 供應量大增導致 Luna 價格的下降。死亡螺旋也會開始,造成的後果就是 Luna 和 UST 全部跌進深淵。 Anchor 保證的 20% 收益是由抵押品收益以及基金會的備用金來保證,在 2 月份,創始人再次發起了投票注入 3 億美元的備用金。但預計也會在 6 月份全部耗盡,當一個理財產品的收益率從 20% 降到 5% ,用戶自然會把錢取出來換成更加穩當的資產。當一小部分人率先開始這麼做。 UST 出現不穩定跡像以後,恐慌也就開始了。

死亡螺旋開啟

五月,UST 便開始出現了戲劇性的轉折。

5 月 8 日,Terra 因新計劃從資金池中提取了 1.5 億個 UST,導致了 UST 的流動性短暫下降。同時,大型機構開始大規模拋售 UST,導致當天有 20 億美元的 UST 從 anchor 流出。這樣一來,市場上突然出現了大量的UST,供需平衡被打破,導致UST 的價格開始與美元脫鉤,很多人把手中的UST 換成了Luna,這也導致了Luna 供應量的增加和價格從90 美元下跌到了60 美元。 5 月 9 日,Terra 宣布將動用儲備的比特幣貸款 7.5 億美元來幫助穩定 UST,但是拋售潮並沒有停止,UST 的脫錨情況惡化,價格跌破 0.98 美元。很多用戶開始恐慌,把手中的 UST 換成了 Luna,導致了 Luna 價格再次下跌 50% 以上,出現了死亡螺旋。 5 月 10 日,情況進一步惡化。近 60 億美元從 anchor 流出,Luna 價格暴跌 90% 以上,跌至 10 美元,UST 完全脫錨,價格跌至 0.6 美元。但與此同時,許多人開始低價收購 Luna。 5 月 11 日,Do Kwon 發佈公告表示無法挽救市場,只能依靠套利機制來幫助 UST 恢復價格。 Luna 的價格再次暴跌 90% 以上,跌至 1 美元,UST 的價格一度暴跌至 0.3 美元。 5 月 12 日,Luna 的價格繼續暴跌 99% ,幾乎為零,UST 的價格跌至 0.2 美元。 5 月 13 日,許多交易所下架 Luna 並暫停交易,Terra 公鏈停機。 5 月 14 日,Do Kwon 發推特表示自己沒有出售任何 Luna,團隊正在整理儲備與使用情況,準備新的提案來幫助 Luna 重建。 Luna 從 0.00004 美元左右暴漲 1000 多倍。然而,Luna 的價格幾天之後又快速回落,徘徊在 0.00014 美元附近,穩定幣 UST 則跌到了不足 0.09 美元。

暴跌帶來的安全事件

由於崩盤的迅速, Chainlink暫停了LUNA 價格的更新,LUNA預言機的價格停留在了0.1 美元,與實際價格相差懸殊,部分借貸項目如Blizz Finance, Venus Protocol, Scream 等,未能夠及時暫停項目,從而發生了黑客攻擊套利事件,造成了相關協議的巨額損失。

OKLink 安全團隊觀點: Terra 此前作為市場上最大、最主流的算法穩定幣系統,也未能逃脫崩盤的命運,未來很長一段時間,如果算法穩定幣的模式沒有革命性的改變都將處於比較邊緣的位置。

OKLink 安全團隊建議:用戶在後續參與相關算法穩定幣項目時,需保持謹慎和冷靜的態度。不要被高收益沖昏頭腦,更加不要將所有資金放在一個籃子裡。

以太坊合併

以太坊合併是指原有的工作量證明(PoW)以太坊主網與單獨的權益證明(PoS)信標鏈合併,成為一條鏈。

以太坊誕生之初,其設計理念就是希望通過權益證明(Proof of Stake PoS)取代比特幣及其衍生品使用的傳統工作量證明(Proof of Work PoW)來保護網絡。但當時使用權益證明(Proof of Stake PoS)的時機還不成熟,因此以太坊先選擇工作量證明(PoW)來進行過渡,最後推進到股權證明(PoS)。

信標鍊是2020 年啟動的第一條權益證明區塊鏈的名稱。它的創立是為了在以太坊主網上運行權益證明共識邏輯之前確保該邏輯是可靠且可持續的。因此,它與原有的工作量證明以太坊一起運行。

停止以太坊的工作量證明機制並啟動權益證明機制,需要讓信標鏈接受來自原有以太坊鏈上的交易,把交易打包進區塊,隨後再將區塊組織到一條運行權益證明共識機制的區塊鏈上。與此同時,原有的以太坊客戶端停止挖礦、區塊傳播及舊的共識邏輯,並將這一切轉交給信標鏈。此事件稱為合併。合併發生後,不再有兩條區塊鏈;只有一條權益證明以太坊鏈。

2022 年9 月15 日,據歐科雲鏈OKLink 多鏈瀏覽器監測,以太坊執行層(即此前主網)與權益證明共識層(即信標鏈)於區塊高度15537393 觸發合併機制,並產出首個PoS 區塊(高度為15537394 ),自此以太坊共識正式從PoW 轉為PoS 機制。

以太坊合併帶來的變化

○ 減少了約99.95% 的能源消耗。

○ 成為一名網絡驗證者的門檻大大降低,只需要 16 到 32 ETH 及一台普通的電腦終端,增加了網絡驗證參與者數量的同時,有助於確保其安全性和去中心化。

○ 每天向礦工支付 ETH 下降約 90% ,大大降低 ETH 的通貨膨脹率

以太坊合併時出現的分叉

在以太坊進行合併時,一些不想放棄 PoW 豐厚利潤的礦工選擇繼續採用原有共識機制繼續出塊以此分叉出了 EthereumPoW 鏈(後簡稱ETHW )和 ETF 等。

分叉帶來套利的機會

區塊鏈分叉需要復制所有現有功能、錢包餘額、資產和智能合約。這意味著在以太坊上運行的所有資產現在都將在EthereumPoW 主網上運行。由於社區對 ETHW 和 ETF 等分叉鍊網絡的價值認可度較低,因此很多分叉鏈代幣本身不存在價值。

中心化的穩定幣項目方(如USDT、USDC 等)就表示不會承認除ETH 主鏈(POS)外其他以太坊鏈上的穩定幣(影子)資產,原因是現實世界中背書穩定幣價值的美元數量不會“分叉”。所以,中心化交易所不會提供 ETHW 鏈 USDT/USDC 的充值地址。

套利點出現了~

雖然在ETHW 鏈上的USDT 價值為0 ,但作為ETHW 鏈上為數不多有價值的資產——ETH(W),流動性池(LP)中忘記提走的ETH 或WETH 就被套利者盯上,當作了這次的獲利對象。套利者通過向含有 ETH(W)的 LP 中充入 USDT/USDC 或其它無價值代幣,“購買”有價值的 ETH(W),最終將 ETHW 轉向交易所提現離場。

總的來說,這是一種用無價值代幣在流動性池中套取有價值代幣的套利操作。

分叉導致的攻擊

9 月 18 日,OKLink 安全團隊檢測到,有攻擊者正在 EthereumPow 重放 PoS 鏈的交易進行獲利,該漏洞的根本原因是跨鏈橋未正確驗證跨鏈消息的實際 chainid。攻擊者首先通過 Gnosis 鏈的 omni 橋轉移了 200 WETH,然後在 PoW 鏈上重放了相同的消息,獲得了額外的 200 ETHW。

OKLink 安全團隊觀點:對跨鏈消息的不完全驗證導致了此次攻擊的發生。

OKLink 安全團隊建議:跨鏈橋項目應對跨鏈消息進行完善驗證防止偽造、重放等攻擊事件發生。

檢測到 POS 出塊消息:

https://www.oklink.com/academy/zh/ethmergedata

分叉套利機會:

https://www.oklink.com/academy/zh/merge-arbitrage

Solana 大規模錢包被盜

Solana 介紹

Solana 是一個新興的高性能的公鏈,它提供了快速、便宜且可擴展的交易體驗,每秒能夠處理數千筆交易,並且出塊時間達到了亞秒級。因其高性能,以及低成本,越來越多的應用開始部署到了該鏈上,其生態達到了空前的繁榮,被人們譽為“以太坊殺手”

事件經過

2022 年8 月3 日,Solana 公鏈上發生了大規模的盜幣的事件,大量用戶在不知情的情況下被轉移資產(主要是SOL 和SPL 代幣),涉事錢包超過1.5 萬個,其中大部分屬於Phantom 錢包和Slope 錢包,簡單的時間線如下:

○ 8 月 3 日早間,Solana 生態的NFT市場 Magic Eden 發推表示"似乎有一個廣泛存在的漏洞可以耗盡整個Solana 生態系統的錢包資產"

○ 8 月 3 日上午 10 : 30 , 據監測,被盜錢包數量已增至 7000 個,並且正在以每分鐘 20 個的速度增長。

○ 8 月 4 日 Solana 官方賬號 Solana Status 表示,經調查,此次 Solana 錢包大規模被盜與 Slope 錢包相關,所有被盜地址均在 Slope 錢包移動端上創建,導入,或使用過。

○ 8 月 4 日 Slope 發表官方聲明,漏洞原因尚未確認,Slope 創始人和許多員工的錢包也遭受攻擊。

○ 8 月 6 日 Slope 發推表示,如果攻擊者歸還被盜資金,將支付 10% 賞金,並提供了 48 小時窗口期。

被盜原因

經分析,約有 5.8 億美元加密資產流向了 4 個攻擊者地址,看起來並非針對單一協議的攻擊,像是大規模的私鑰洩漏。據 Solana foundation 提供的數據, 60% 的被盜用戶使用 Phantom 錢包, 30% 左右的地址使用 Slope 錢包,其餘用戶使用 Trust Wallet 等。經針對Slope Wallet 的安全分析,發現在某些特定的版本中,會收集並發送用戶的助記詞(在Version: >= 2.2.0 的版本中的Sentry 服務,會將助記詞發送到" o 7 e.slope.finance"去)。該行為會導致助記詞洩漏,從而導致私鑰洩漏。有部分未使用 Slope 錢包的用戶,也遭受了攻擊,目前這部分被攻擊的原因,還在分析中。

OKLink 安全團隊建議:

此次事件,由錢包本身的安全漏洞導致,對錢包應用而言:

○ 錢包應用在開發階段,應該重點評估其使用的第三方庫及服務,並對其架構進行安全評估。

○ 錢包應用在發布階段,應聘請多家安全審計公司,對其進行安全審計。

對用戶而言:

○ 應選擇大品牌,歷史悠久的錢包。

○ 妥善保管私鑰,且私鑰保存不觸網。

○ 定期管理授權。

○ 切勿隨意點擊鏈接,簽名授權,交互。

FTX 暴雷

FTX 介紹

FTX 是一家數位資產現貨與衍生品交易平台,於 2019 年 5 月在安提瓜和巴布達成立,總部位於巴哈馬。 2022 年曾經居全球交易所日交易量排名第 4 位。其創始人是山姆·班克曼-弗里德(以下簡稱“SBF”)。本次事件涉及到他名下的 FTX(交易所)和Alameda Research (交易公司)兩所公司。

事件經過

11 月 6 日,CoinDesk 發文指出 Alameda 業務的大部分淨資產實際上是FTX 自己的集中控制和憑空打印的代幣,表示 Alameda/FTX 或將資不抵債。隨後Alameda CEO 發布回應表示,網傳版資產負債表其實僅列出了Alameda 部分資產,其Alameda 有超過100 億美元的資金未能在該負債表中列出。

11 月 7 日,幣安交易所 CEO 趙長鵬(以下簡稱“CZ”)表示幣安將計劃出售持有的 FTT。隨後 FTX 尋求幣安援助,幣安與 FTX 開始收購談判。但在 11 月 10 日,幣安發文表示“由於企業盡職調查,以及有關客戶資金處理不當,決定終止對 FTX 的收購。”

11 月 10 日,SBF 宣布,Alameda Research 將在當地時間週四結束交易。 11 月 11 日,FTX 正式宣布破產。

11 月 15 日,FTX 破產文件公佈,債權人逾 100 萬。由法律顧問呈交的公告顯示,有關債權人可能有100 多萬人,這比早前FTX 宣告破產所公佈的約10 萬債權人高出十倍之多。不僅如此,FTX 認列的客戶負債及資產出現高達90 億美元落差。

12 月 13 日,SBF 已被巴哈馬警方逮捕。

事件影響:

1. 幣價:由於 SBF 曾參與 Solana 的多輪融資,並且在 Solana 上搭建了去中心化交易平台Serum ,以及投資了多個基於 Solana 的應用。 FTX、Alameda、Solana 互相持有的大量 Token 更是讓 SOL 在 11 月 9 日 FTX 爆雷的當天一路暴跌,價格直接腰斬。不僅如此,受到恐慌情緒的影響,Solana DeFi 生態的資金出現了大幅減少。

2. 交易所:FTX 崩潰後,中心化交易所的不透明再度引發人們的信任危機,各大交易所儲備金有問題的消息瘋傳,提幣潮愈演愈烈。 OKX 、幣安、火幣、 Gate.io等主流交易所均表示會以merkle tree 準備金證明的方式公開資產儲備以緩解用戶的恐慌情緒。

3. 監管:FTX 的破產也引起監管部門的注意。美國財政部長耶倫呼籲政府加強對加密貨幣的監管,稱 FTX 破產是一個客觀教訓,表明該行業需要加強監管。日本央行行長黑田東彥表示:必須迅速採取監管措施應對加密資產風險。香港財政司司長陳茂波:“我們既要充分利用創新技術帶來的潛力,也要小心防範當中可能造成的波動和潛在風險,更要避免這些風險和影響傳導到實體經濟。”英國財政大臣亨特:我們將與監管機構在加密貨幣方面密切合作。

安全解決方案

根據 OKLink 安全團隊的研究和分析,當前區塊鏈安全領面臨的主要挑戰是網絡釣魚、合約安全和 RugPull。針對這些挑戰,OKLink 提供了以下解決方案和能力。

合約檢測能力

衛士合約檢測能力目前完成了基於 ERC 721 ,ERC 1155 ,ERC 20 標準的合約檢測能力搭建。 ERC 721 代幣共計 870, 981 ,貔貅盤數量: 15, 575 ;ERC 20 代幣共計 4, 168, 403 ,貔貅盤數量 481, 554 。同時為合約檢測能力賦予多種場景,讓合約檢測能力能夠發揮最大效力以服務於用戶。

首先,基於代幣合約檢測能力落地而成的風險代幣檢測能力服務於Buildler 和Investor 用戶,結合鏈上數據分析形成一套代幣風險報告,包含有代幣合約分析、可兌換性分析、代幣持有者分析、流動性分析四方面分析能力。同時,結合統計學大數據整合能力。

其次,合約檢測能力賦能自託管錢包安全能力,即 KYT 掃描。通過將合約與用戶地址交互過程的操作細節披露,並在累積了大額資金損失案例的關鍵節點進行風險預警,幫助用戶保護資產安全。 KYT 能力目前實現了授權檢測和主鏈幣轉移檢測,已經上線web3 wallet。

釣魚網址檢測

由於利用釣魚網址進行網絡欺詐的案例層出不窮,行騙方式通常為誘導用戶點擊釣魚鏈接,隨後騙取用戶輸入的錢包助記詞,或引導用戶在釣魚鏈接內進行錢包授權操作,最終轉移用戶資產。

有效避免釣魚欺詐的方式之一是識別釣魚網站並做實時攔截,OKLink 提供的疑似釣魚域名檢測工具創造了一套域名檢測流程,目前以API 的方式存在,當訪問指定域名時調起接口,根據域名檢測流程判斷並返回指定域名的具體風險等級值,從而根據風險等級值對域名做響應處理。目前支持對極高風險域名攔截、對高風險域名預警、對低風險域名放行。

態勢感知系統

態勢感知系統是一款針對DeFi 生態中的疑似風險事件做告警的產品,通過對歷史安全事件的複盤與分類,從項目、交易、地址的維度找出同類事件中的相似性,拆解可開發的指標,通過指標的組合關係建立檢測模型與異動監控規則,實現異常指標推送及響應處置。

目前支持主流 DeFi 項目多鏈多場景告警,比如,針對借貸項目,支持疑似閃電貸攻擊、Rug Pull、協議漏洞、清算風險告警;針對跨鏈橋項目,支持異常跨鏈告警等。通過具體指標與風險場景的映射,做到實時級別、小時級別和天級別的數據監測與推送。

安全總結

我們從整個2022 年安全態勢可以看出,社媒攻擊導致用戶私鑰洩露或惡意簽名的釣魚攻擊事件不斷在web3行業增加;由於整個大環境影響RugPull 等一些詐騙跑路事件也層出不窮;老生常談的DeFi安全仍在不斷發生。

在資金損失排名前十的安全事件中跨鏈橋相關的安全事件就佔據 6 起,可以看出跨鏈橋所暴露出的安全問題仍然十分嚴峻。跨鏈橋作為鏈接多鏈世界的橋樑,需要在設計之初就考慮各種安全風險,項目上線前需要進行專業測試與審計,上線後需要配套各種安全響應措施,以確保項目安全。

從一些行業大事件中可以看到相關安全問題,如 Luna 崩盤預言機價格更新異常導致大量的黑客套利事件、以太坊分叉導致的重放攻擊和穩定幣套利事件等。在一些較大風險事件發生時,項目方應該需要具備較強的安全意識和採取相應的安全響應措施以排除相關安全隱患。